Passwörter – «Ist das Kunst oder kann das weg?»

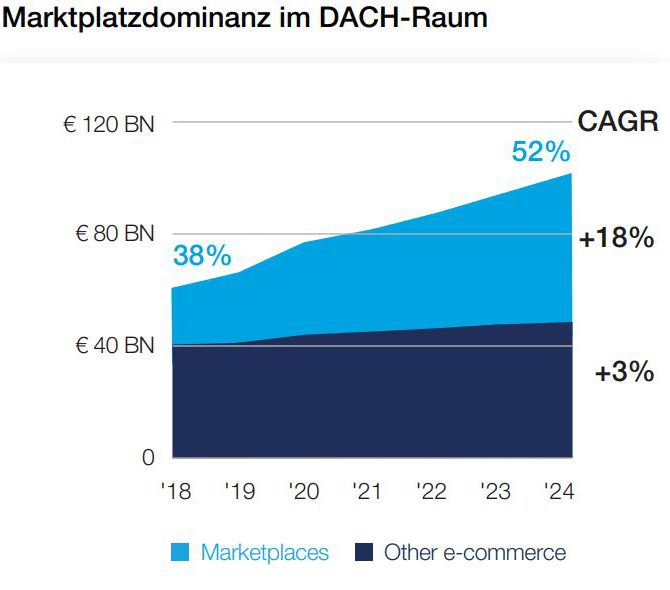

Angebote und Dienste im Internet sind stetig am Wachsen. Es kommen täglich neue digitale Dienstleistungen hinzu, sei es für den privaten Bedarf oder digitale Bürgerdienste in der öffentlichen Verwaltung. Zudem leben wir im Zeitalter der Plattform-Ökonomie (vgl. Eraneos-Dossier digitale Plattformen, Ökosystem-Strategie), in welchem immer mehr Services auf einer einheitlichen Plattform angeboten werden, um das Kundenerlebnis («Customer Experience») und die Kundenbegleitung («Customer Journey») zu optimieren. Namhafte Beispiele sind die Gesundheitsplattform Well, das Mobilitäts-Ökosystem autosense, das Covid19-Portal VacMe, das Portal für Online-Dienstleistungen des Kanton Zürich ZH services oder das Ökosystem für digitale Vermögenswerte.

Zugriffe auf Plattformen und Services führt der Nutzer bequem per Browser oder App über aller Gerätetypen durch, sei es Smartphone, Tablet, oder PC. Im Hintergrund sorgen Web-Protokolle dafür, dass der Nutzer mit der Plattform möglichst komfortabel interagieren kann.

Wie steht es jedoch um die Zugangssicherheit dieser Daten? Nutzer vertrauen der jeweiligen Plattform ihre persönlichen Daten an. Für die Möglichkeit eines interaktiven Kundenerlebnis und einer konsistenten Kundenbegleitung müssen sich Nutzer initial anmelden (authentisieren). Sie interagieren in Form einer digitalen Identität* (z.B. Nutzername oder E-Mail) mit der Plattform, die es ihnen ermöglicht, gewollte bzw. dedizierte Aktivitäten auf der Plattform durchzuführen, welche unter gewissen Umständen mit Kosten für sie verbunden sind.

Was ist jedoch Hauptbestandteil des Anmeldevorgangs? Hierbei ist der Nachweis der Identität gefordert, das heisst die Anwender müssen mittels einer vorgegebenen bzw. selbst gewählten Art und Weise (häufig bspw. durch Eingabe des Nutzernamens und Passworts) beweisen, dass es sich bei der digitalen Identität um sie handelt. Es gibt einen grossen Markt für gestohlene Identitäten im Netz und in der Vergangenheit wurden diese bereits für Millionenbeträge verkauft (Bsp.: Phillip Cummings oder Kenneth Gibson, siehe Info-Box "Passwort-Risiko"). Gemäss dem aktuellen BSI Lagebericht und auch der ENISA Threat landscape, ENISA Threat Landscape Identity Theft gehört der Identitätsdiebstahl zu den absoluten Top-Bedrohungen im Netz. Gemäss FBI Internet Crime Report 2021 beläuft sich der Schaden allein bei gemeldeten Fällen in den USA für 2021 auf 278'267’918 US Dollar. Die Dunkelziffer dürfte weitaus höher sein.

Passwort-Risiko

Eine der Top-Bedrohungen im Netz stellt der direkte oder indirekte Identitätsdiebstahl dar. Gängige Angriffsmethoden zur Erlangung der Nutzer-Identität(en) sind

- Phishing: Passwort durch betrügerische E-Mails oder Webseiten erschleichen

- Passwort-Spraying: Durchprobieren weit verbreiteter Passwörter für eine Menge von Accounts

- Brute Force Attacken: Durchprobieren aller möglichen Zeichenkombinationen bis zu einer bestimmten Länge

- Nutzung bereits veröffentlichter Benutzernamen infolge von Data Breaches / Datenlecks (z.B. Collection #1) bei Diensten

Die Nutzer-Anmeldung an einem Dienst oder auf einer Plattform steht immer im Spannungsfeld zwischen Benutzbarkeit, Sicherheit und Anwendbarkeit des verwendeten Anmeldeverfahrens.

- Benutzerfreundlichkeit / Benutzbarkeit: Wie umständlich ist die Anmeldung für den Nutzer?

Bei Passwörtern ist die Benutzbarkeit sehr eingeschränkt. Auch wenn es sich um das am weitest verbreitete Verfahren handelt, werden dabei viele Anforderungen an die Nutzer gestellt. Man muss sich sein Passwort auf zuverlässige Art und Weise merken, für jeden Dienst ein unterschiedliches Passwort verwenden und alle seine Passwörter sollte der Nutzer nach Möglichkeit über einen Passwort-Manager (Beispiele: Keeper, 1Password, Keepass etc.) verwalten. - Sicherheit: Wie gut schützt das Anmeldeverfahren vor gängigen Angriffen?

Passwort-basierte Anmeldungen haben viele bekannte Schwächen (siehe Info-Box «Passwort-Risiko») - Anwendbarkeit / Implementierbarkeit: Wie effizient und einfach ist das Anmeldeverfahren für den Betreiber implementierbar?

Dies ist unseres Erachtens nach, der einzige Pluspunkt für Passwörter, da die passwortbasierte Anmeldung zunächst auf Service-Seite sehr einfach zu implementieren ist.

Um den Aspekt Sicherheit weiter zu verstärken, wurde in den letzten Jahren die Multi-Faktor-Authentisierung (siehe Info-Box «MFA») u.a. durch die internationale Regulatorik (vgl. Payment Services Directive (PSD2), sowie Branchenstandards wie PCI-DSS etc.) weiter forciert.

MFA

Anmeldeverfahren können grob in 3 Kategorien / Faktoren unterteilt werden:

- Etwas, was nur der Benutzer weiss: Passwort, PIN

- Etwas, was nur der Benutzer besitzt: Karte mit Smartchip; Smartphone mit OTP-Generator; Bestätigung einer Push-Nachricht per App wie in vielen Online-Banking-System bereits Standard ist. Wichtig ist, dass diese nicht dasselbe Gerät ist, wo der erste Faktor hinterlegt oder eingetragen wird.

- Etwas, was der Benutzer ist: Biometrisches Merkmal, Fingerabdruck.

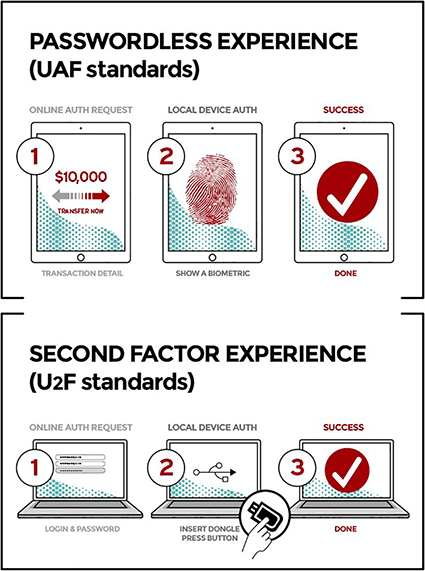

Man spricht von Multi-Faktor-Authentisierung, sofern mindestens zwei unterschiedliche Faktoren für eine Authentisierung genutzt werden. Sofern genau zwei Faktoren genutzt werden, wird häufig auch von Zwei-Faktor-Authentisierung gesprochen. Hierbei ist es wichtig, dass die Sicherheit der individuellen zweiten Faktoren (insbesondere Besitz und Biometrie) gewährleistet sind.

In diesem Zusammenhang wurde auch das Schlagwort «Passwordless» geprägt, was nichts anderes bedeutet, dass nicht der Faktor «Was ich weiss» zum Einsatz kommt. Es bedeutet allerdings nicht zwangsläufig, dass zwei Faktoren zum Einsatz kommen und dass das Verfahren per se sicherer ist als wenn ich ein Passwort, dass entsprechende Sicherheitskriterien erfüllt (vgl. NIST), nutze.

Aber ist die Nutzung eines weiteren Faktors neben einem Passwort der Weisheit letzter Schluss?

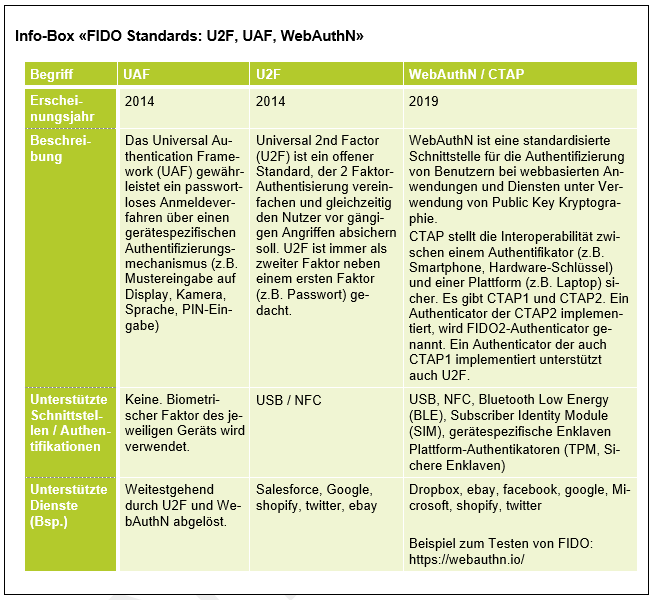

Durch die weite Verbreitung webbasierter Plattformen wurde eine sichere, zuverlässige und benutzerfreundliche Authentifizierung der Benutzer über das Internet zunehmend wichtiger. Daher haben sich seit dem Jahr 2012 verschiedene führende Hersteller, Organisationen und Plattform-Betreiber in der FIDO Allianz zusammengeschlossen. Die Allianz verfolgt das Ziel, Standards für benutzerfreundliche und starke, sichere Anmeldemethoden festzulegen und ihre Verbreitung zu fördern.

In den 10 Jahren ihres Bestehens hat die FIDO Allianz bereits mehrere bedeutende Ergebnisse erzielt. Der FIDO2 Standard für eine sichere Authentifizierung auf Basis von Public Key Kryptografie (WebAuthN) ist offiziell vom World Wide Web Consortium (W3C) als Web Standard anerkannt. Dadurch unterstützen die heute führenden Browser und Plattformen die Nutzung von FIDO als Ergänzung oder Ersatz des Passworts.

FIDO mit WebAuthN ermöglicht es Webseiten für die Authentifizierung des Benutzers auf Windows Hello oder Apple TouchID / FaceID zurückzugreifen. Dadurch kann die Webseite eine starke Authentifizierung sicherstellen, ohne dabei das Passwort des Benutzers zu benötigen. Sobald der Benutzer eine der unterstützten Methoden (Computer PIN, Fingerabdruck oder Gesichtserkennung, Authenticator App oder Security Key) eingerichtet hat, basiert die Anmeldung am Gerät und an unterstützten Diensten auf dem eindeutigen Schlüsselpaar zwischen dem Gerät und dem Dienst.

Auch auf Mobilgeräten mit Android oder iOS Betriebssystemen ist FIDO mit WebAuthN bereits ein fester Bestandteil des Systems und Anwendungen/Apps oder Webseiten können die üblichen Entsperrmethoden des Geräts als Authentifizierungsmethoden nutzen. Dies erlaubt insbesondere im mobilen Einsatz auf die ungeschützte Eingabe des Passworts via Touchscreen zu verzichten und stattdessen einen in einem geschützten Bereich des Geräts («Enclave») aufbewahrten, kryptografischen Schlüssel zu verwenden.

Zum «World Password Day 2022» am 5.5.2022 haben Apple, Google und Microsoft bekannt gegeben eine neue Erweiterung des FIDO Standards für Multi-Device Credentials («passkeys») zu unterstützen und in ihre Desktop- und mobilen Betriebssysteme zu integrieren. Dadurch können Anwender ihre FIDO-basierten Logindaten über Hardware- und Betriebssystemgrenzen hinweg einsetzen und müssen nicht mehr jedes Gerät einzeln bei einem Dienst registrieren. Die flächendeckende Einführung wird im Laufe des Jahres 2023 erwartet.

Wir erwarten durch die flächendeckende Verfügbarkeit und die verbesserte Integration in die für die Anwender gewohnte Betriebssystemumgebung eine zunehmende Verbreitung von FIDO-basierten Anmeldungen und sind zuversichtlich, dass FIDO das Potenzial hat, die bisher weit verbreitete Nutzung von SMS Codes als Einmalpasswort abzulösen.

Fazit

Anmeldeverfahren auf Basis von FIDO und WebAuthN bieten einen deutlichen Fortschritt in puncto Benutzbarkeit, da der Anwender sich kein zusätzliches Geheimnis merken muss und stattdessen sein gewohntes Gerät als Authenticator nutzen kann. Die Sicherheit wird im Vergleich zu passwortbasierten Verfahren deutlich gestärkt, da viele klassische Angriffsmethoden auf Passwörter (siehe Infobox «Passwort-Risiko») wirkungslos werden. Alle gängigen Browser und Betriebssystemtypen unterstützen diese Verfahren und die Benutzerbarkeit für den Endanwender wird fortlaufend verbessert.

Mit der zunehmenden Verbreitung werden auch alternative Anwendungsmöglichkeiten, die über Web-Anwendungen hinausgehen, in den Fokus des Interesses rücken. Bereits heute ist beispielsweise mit gewissen FIDO-Authenticators eine Absicherung der lokalen Benutzer und Administratoren-Accounts bei bestimmten Linux-Distributionen möglich. Mit dem FIDO Device Onboard Standard (FDO) bietet es auch ein Protokoll für das Onboarding von IoT-Geräten.

Die Unterstützung von FIDO-basierter Anmeldeverfahren birgt aus Business-Sicht die Vorteile dem Endnutzer ein bequemes und sicheres Online-Erlebnis zu ermöglichen sowie auch aus Reputationssicht ein Vorreiter in Sachen Sicherheit zu sein. Darüber hinaus schützt der Einsatz vor schlechter Presse, wenn Kundendaten abgezogen und veröffentlicht werden durch den Diebstahl von Endnutzer-Passwörtern.

Eraneos unterstützt Sie gerne auf dem Weg von Passwörtern hin zu sicheren webbasierten Verfahren. Unsere Dienstleistungen ermöglichen uns eine umfassende Betreuung Ihrer Bedürfnisse in der Konzeption, Planung und Umsetzung einer zukunftsorientierten Sicherheitsarchitektur. Unsere Cybersecurity und IAM Spezialisten freuen sich, Sie mit ihren Erfahrungen aus unserem breiten Portfolio zu unterstützen. Weitere Informationen finden Sie auf unserer Webseite.

Neuerungen im IT-Grundschutz 5.0

Berichte zu unseren Projekten, Wissenswertes aus den verschiedenen Kompetenz- und Kundenbereichen als auch Informationen über unser Unternehmen haben wir hier für Sie zusammengetragen.

Unsere freien Stellen

Über die Autoren

Volker Simon ist Managing Consultant im Bereich Cyber Security & Privacy.

Jan-Willem Aarents ist Consultant in Cyber Security.

Thomas Ender ist Senior Consultant Cyber Security.

* Unter einer digitalen Identität wird im Kontext der Informationssicherheit die Menge von Merkmalen verstanden, die die Echtheit einer Person oder Sache nachweist. Die digitale Identität einer Person oder Sache kann sowohl durch ein einziges Merkmal oder aber durch die Kombination diverser Merkmale bestimmt werden.

** Die Aktivierung FIDO-basierter Anmeldverfahren sind auf den Websites von Salesforce, Google, shopify, twitter, ebay, Dropbox, facebook und Microsoft dokumentiert.

Salesforce: https://help.salesforce.com/s/articleView?language=en_US&type=5&id=sf.security_u2f_register_security_key.htmGoogle : https://support.google.com/accounts/answer/6103523

Shopify: https://help.shopify.com/en/manual/your-account/account-security/two-step-authentication#enable-two-step-authentication-with-security-keys

Twitter: https://help.twitter.com/en/managing-your-account/two-factor-authentication#security-key

ebay: https://www.ebay.com/help/account/protecting-account/tips-keeping-ebay-account-secure?id=4872&st=3&pos=1&query=Tips%20for%20keeping%20your%20eBay%20account%20secure&intent=2%20factor&lucenceai=lucenceai#section2

Dropbox: https://dropbox.tech/security/introducing-webauthn-support-for-secure-dropbox-sign-in

Facebook: https://www.facebook.com/help/401566786855239

Microsoft: https://support.microsoft.com/en-us/windows/sign-in-to-your-microsoft-account-with-windows-hello-or-a-security-key-800a8c01-6b61-49f5-0660-c2159bea4d84